Zabezpečení Wifi pomocí WPA-PSK/TKIP je nedostatečné

Dosud se mělo za to, že zabezpečení Wifi pomocí WPA-PSK s TKIP šifrováním by mělo být pro domácí podmínky relativně dostatečné. Některá starší zařízení totiž nepodporuji WPA2 s AES, a tak TKIP byla často jediná možnost (považována za poněkud lepší než tragický WEP).

Dle článku dnes zveřejněného na ComputerWorld.com je ovšem TKIP nově prolomitelné také během jedné minuty, takže je to dobrý důvod, proč případná starší zařízení upgradovat a používat jen a pouze WPA2-PSK / AES (to je stále bezpečné).

Související: Jak zabezpečit domácí Wifi router / síť - WPA / WEP

Microsoft BitLocker na notebooku (versus HP SafeBoot)

Na hlavním PC s ultrarychlým diskovým polem s Adaptec SAS/SATA-3405 řadičem jsem přešel na BitLocker. BitLocker zde šifruje zhruba 3.5TB dat pomocí AES-256 s difuzorem, a po více než měsíci používání je zde mimořádná spokojenost s rychlostí i spolehlivostí.

Dříve jsem používal PGP Whole Disk Encryption 9.x a TrueCrypt 6.0a, to jsou jednoznačně horší řešení.

BitLocker na HP 6710b notebooku

Protože jsem s BitLockerem spokojen, chtěl jsem jej nasadit i na notebook. Je to HP 6710b s T7300 CPU (2.0GHz), 4GB RAM a rychlým 200GB Seagate 7200rpm diskem. Jako operační systém používám Vista Business x64 SP1 CZ (OEM).

HP k tomuto notebooku dodává šifrování bootovacího disku, dokonce využívající pro uložení šifrovacího klíče vestavěný TPM chipset, a to pod názvem HP SafeBoot. Veškeré potřebné drivery a instalační sady si můžete v nejnovější verzi stáhnout z webu HP Support.

HP je mimochodem jedna z nemnoha společností, které od počátku podporují 64bitovou verzi Windows Vista, ostatní výrobci se teprve nyní pomalu přidávají.

Předpokládal jsem, že upgrade Business x64 (OEM) SP1 CZ -> Ultimate x64 SP1 CZ bude triviální, zadám nové licenční číslo, systém se přes internet aktivuje, doinstaluje pár komponent, které tvoří rozdíl mezi Business a Ultimate edicí, a bude hotovo.

Bohužel, tak jednoduché to není.

Po zadání licenčního čísla Ultimate edice (retail balení) systém nahlásí, že toto číslo nejde použít. To samé nastane, když spustím setup.exe z instalačního DVD z Windows, a to samé pokud z tohoto DVD nabootuji. Možná je pouze čistá instalace. Bohužel jediná možnost jak provést upgrade Business -> Ultimate je za pomoci speciálního Anytime Upgrade DVD.

Pokud nemáte k dispozici toto speciální DVD, není možné provést upgrade, jen čistou instalaci Windows a následně všech programů :-(

Microsoft BitLocker je mnohem rychlejší než TrueCrypt

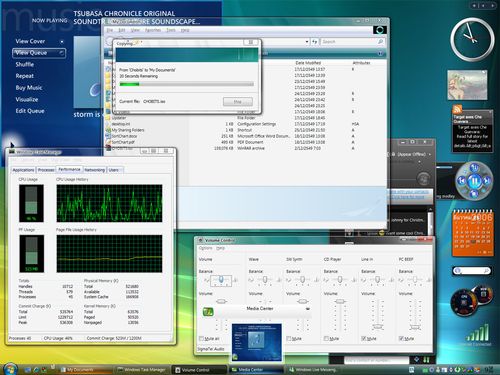

Před pár dny jsem odstranil ze svého diskového pole TrueCrypt 6.0a, protože to mělo nepěkný dopad na výkon při praktickém používání více aplikací a dal tam Microsoft Bitlocker, který je ve Vista Ultimate x64 SP1. K mému velkému překvapení je BitLocker výrazně rychlejší při drasticky nižší zátěži CPU. Vše na Q6600@3GHz, 8GB RAM, 4x500GB HDD na Adaptec 3405 RAID-5.

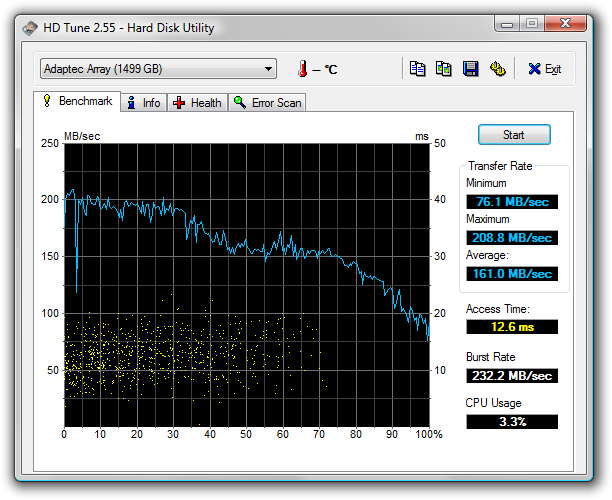

Takto vypadá BitLocker s AES-256 + diffusor:

TrueCrypt 6.0a - praktické testy výkonu šifrování diskového pole

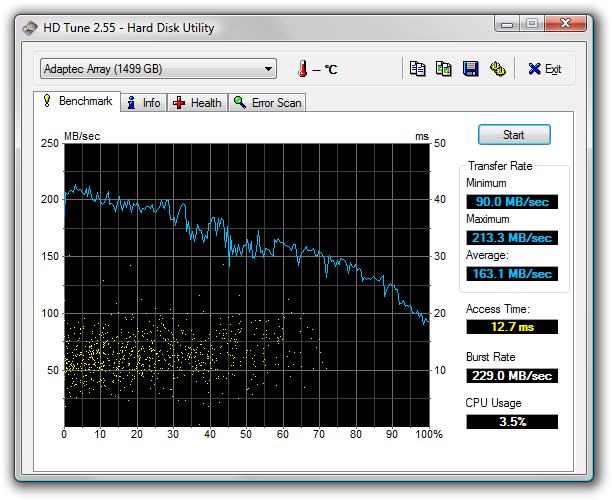

Otestoval jsem nasazení TrueCrypt 6.0a šifrování na svém diskovém poli tvořeném ze 4x Hitachi 500GB pevných disků v RAID-5 zapojení (výsledná kapacita je tedy 1.5TB), na dedikovaném Adaptec 3405 SAS/SATA PCIe řadiči.

Výsledek v HD Tune je poměrně zajímavý, pokles průměrné rychlosti čtení je z 163 MB/s na 122 MB/s, což je velice dobré, ovšem za cenu zvýšení zátěže CPU z 3.5% na 43%. Při testu se mimochodem procesor nedostal ze snížené frekvence 2.0GHz (Intel Speedstep), jeho maximální takt je jinak 3.0GHz, a ani TrueCrypt 6.0a jej tedy neumí zatížit na 100%.

Ale to je nakonec dobře, při frekvenci procesoru 3.0GHz by zatížení samotným TrueCryptem dosáhlo na zhruba 28%, a 72% zůstává stále pro ostatní procesy, při rychlosti čtení ze šifrovaného disku 122 MB/s.

Troufnu si tvrdit, že toto zdržení nemáte při běžných operacích (kromě editování HD videa, ale to není nutné šifrovat) poznat.

Jen si uvědomte, že celá bezpečnost zde stojí a padá na složitém hesle, neexistuje bohužel podpora pro TPM či eToken.

Update: Microsoft BitLocker je mnohem rychlejší než TrueCrypt

Adaptec 3405 + 4x HDD bez TrueCryptu

PKI Client 4.55 pro Aladdin eToken 64K Pro

Sehnat nejnovější ovladače pro Aladdin eToken je na první pohled docela problém. Výrobce je nemá na webu, odkáže vás jen na prodejce, a autorizovaní prodejci nemají veřejně také nic.

Troška hledání na Google ovšem odhalí veřejně přístupné FTP ftp.ealaddin.com, kde je dostupný PKI klient pro Vista x86 i Vista x64. Jenže veškeré soubory používají heslo :-) Bezvadný servis klientům...

Naštěstí existují dobří lidé, kteří nabízejí drivery i bez hesla, na rozdíl od debilů z Aladdinu:

Druhá možnost je stáhnout si ovladače z ruského zastoupení Aladdin.ru, tam už nepracují debilové a ovladače neheslují.

BitLocker - snadné šifrování disků ve Windows Vista

Šifrování pevného disku je základní věc pro kohokoliv, kdo chce chránit svoje data před nepovolanými osobami. Dříve jsem používal PGP Desktop s Whole Disk Encryption, částečně použitelný je i TrueCrypt (ten ovšem neumí šifrovat bootovací disk, registry, atd.), ale ve Windows Vista x64 Ultimate jsem přešel na vestavěný BitLocker.

Šifrovat disk je absolutní nutnost pro notebook, který může být snadno odcizen, ale smysl to má i pro desktopová PC.

BitLocker je výborný systém. Je velice snadný na používání, je mimořádně rychlý (nijak viditelně nezpomaluje PC), disponuje solidní příkazovou řádkou a dobrou možností recovery dat. BitLocker používá AES-128 či AES-256 šifru s difuzorem, šifrovací klíč může být uložen na USB disku či v TPM modulu s PINem (popřípadě v kombinaci, což je nejbezpečnější).

Jak BitLocker funguje

BitLocker je standardně schopen šifrovat celý bootovací disk. Dodává se s utilitou nazvanou Nástroj BitLocker Drive Preparation Tool, která umí automaticky defragmentovat systémový disk, zmenšit jej o 1.5GB, udělat z tohoto volného místa nový oddíl (defaultně mu přiřadí písmeno S:), a na něj nakopíruje bootovací soubory pro Windows Vista. Celý hlavní oddíl (C:) je poté zašifrován.

Šifrovat můžete i více disků, ale je pro to nutné použít příkazovou řádku, grafické rozhraní funguje jen na hlavní bootovací disk (ve Windows Vista SP1 má být klikací grafické rozhraní doplněno i pro další disky, ale to není podstatné, funguje to i dnes).

Výhoda šifrování celého disku, oproti EFS šifrování obsahu souborů (které bylo již ve Windows XP) je v tom, že není pro nepovolené osoby přístupná ani struktura disku, šifrovaná je i MFT tabulka, swap file, registry, a celý disk vypadá jako změť náhodných dat.

BitLocker zapnutý pro dva pevné disky

BitLocker zapnutý pro dva pevné diskyPodstatné také je, že BitLocker zcela transparentně podporuje šifrování nejen jednotek disků, ale i RAID-0, 1, 5, 10 diskových polí na libovolném řadiči. Obecně pole, na nějž je možné instalovat Windows Vista, je možné také zašifrovat pomocí BitLockeru.

Jak zabezpečit domácí Wifi router / síť - WPA / WEP

Domácí Wifi router je dnes zcela běžná věc, podobně jako před pár lety 56kbps modem. Řada lidí ovšem stále používá zcela nedostatečné zabezpečení Wifi, a poskytuje tak přístup k internetu (a případně i ke svým datům) zcela zdarma i sousedům, dělají prostě takového nedobrovolného providera třeba celému paneláku.

Tento článek by měl popsat základní zapezpečení Wifi sítě pro laiky.

Schování SSID

SSID neboli název sítě je možné veřejně vysílat, popřípadě jej schovat, takže se připojí automaticky jen ten, kdo jej zná. Nejedná se ve skutečnosti o žádné seriózní zabezpečení, protože SSID se dá odhalit během 2 sekund, ale přesto to může někoho odradit.

Na routeru nastavte volbu "Hide SSID?" na "Yes".

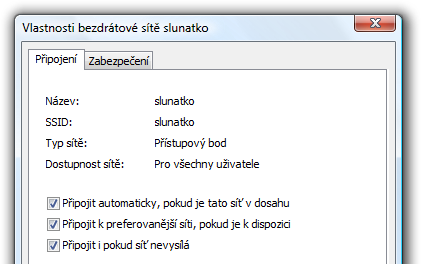

Pokud máte schované SSID, musíte si ve Windows Vista zvolit možnost "Připojit i pokud síť nevysílá" pro automatické vytvoření spojení:

BitLocker - šifrování externích disků

O šifrování systémového disku pomocí BitLockeru jsem již psal, málo lidí ale ví, že šifrovat je možné i externí disky aniž máte zašifrován disk hlavní, tedy s operačním systémem. Rozhodl jsem se nakonec nešifrovat soubory operačního systému a nainstalované programy a hry (což opravdu zbytečně zdržuje, zvláště na ultra rychlém Adaptec 3405 diskovém poli), ale jen data, tedy dokumenty, projekty a podobné soubory, kde na rychlosti otevírání tolik nezáleží.

Šifrování externích disků pomocí nástroje BitLocker

BitLocker se dá použít i v tomto případě, jen je potřeba ruční spuštění skriptu manage-bde.wsf z příkazové řádky. Skript se spouští s parametrem -on X:, kde X: je disk pro zašifrování a -recoverykey Y:\ kde Y: je identifikace USB flash disku pro uložení šifrovacího klíče.

Tedy například takto:

cscript manage-bde.wsf -on X: -recoverykey Y:\ -recoverypassword

Na USB flash disku se vytvoří 156 bajtů velký soubor s názvem jako je 00000000-0000-0000-0000-000000000000.BEF, což je vlastní šifrovací klíč.

Pokud máte šifrovaný celý disk či diskové pole a chcete to změnit, je to snadné. Ve Windows Vista můžete zmenšit diskovou oblast pomocí Nástroje pro správu / Správa počítače, poté vytvořit nový diskový oddíl X:, zašifrovat jej, přesunout na něj data (třeba do adresáře X:\Dokumenty), a následně třeba i nasměrovat pomocí mklink systémový adresář dokumentů na něj, například takto:

rmdir c:\Users\rADo\Documents mklink /D c:\Users\rADo\Documents X:\Dokumenty

Jedná se o symbolický odkaz na adresář, což je zcela transparentní věc, takže veškeré Windows programy, Průzkumník a další se budou sice dívat na stávající adresář dokumentů, ale ten je přesměrován na šifrovaný disk.

Samozřejmě, můžete si situaci dále ulehčit tím, že šifrovaný disk odemčete zcela automaticky při startu počítače, pokud bude USB flash disk s klíčem vložen v PC. Použijete pro to Nástroje pro správu / Plánovač úloh, a zde si vytvoříte novou úlohu (viz podrobnosti zde) aktivovanou při spuštění počítače a spouštějící následující program:

@C:\Windows\System32\cscript.exe c:\Windows\System32\manage-bde.wsf -unlock X: -recoverykey Y:\00000000-0000-0000-0000-000000000000.BEK

Dosáhnete tím toho, že budete mít bezpečně šifrovaný disk s dokumenty, při odebrání USB flash disku zcela nepřístupný, a přitom se nemusíte naprosto o nic start, zadávat heslo, či ručně disk odemykat. Je to velice pohodlné a dostatečně bezpečné.

Bezpečnost osobních dat je o rozložení rizika

Když mi včera poslal email pan Jiří Kubica stojící za hezky zpracovaným projektem sMoney.EU, umožňujícím vedení útrat a rozpočtu pro domácnost či jednotlivce online, musel jsem jeho nabídku recenze odmítnout. Nedokážu si osobně představit, že bych měl svoje data svěřovat třetí straně, pokud tedy vyloženě nemusím.

Osobně se snažím o zajištění bezpečnosti osobních dat na internetu formou rozložení rizika. Znamená to, že hledám přes Google (ten si vede záznamy mých hledání a archivuje je, ať chci nebo ne), email mám na Live.com (tedy u Microsoftu), webovou prezentaci na Tojeono.cz (České Budějovice), daňová poradkyně je z Moravy, bydlím v Praze, osobní telefon je u T-Mobile, firemní u O2, na routeru běží Linuxový firewall doplněný o Microsoftí na osobním počítači s Windows Vista.

Pokud mohu, raději se vyhýbám českým firmám při skladování osobních dat. Není to nic racionálního, jen si myslím, že získat data od libovolné malé firmy sídlící v XYZ (třeba podplacením jejího admina jedním pivem a párkem v rohlíku) je snazší než dostat osobní data z Redmondu od Microsoftu. Na druhou stranu si nemyslím, že by FBI a zpřízněné organizace nedisponovaly napojením například na Google či Microsoft, takže nechávat veškeré data jen u této společnosti je také riskantní.

Každopádně použití více firem, nejlépe na každou činnost odlišnou, je dle mého názoru nejlepší cestou jak rozložit riziko zneužití těchto informací. Případný "útočník" by musel vynaložit mnohem větší námahu, než pokud má vše pod jednou střechou třeba na Seznam.cz či Google.com.

Člověk toho o sobě svojí činností na internetu sděluje neuvěřitelně moc, tím co hledá, s kým komunikuje pomocí emailu a IM, na jaké lokace se dívá na mapě, nakonec i zapnutý mobilní telefon jej neustále lokalizuje s přesností na pár desítek metrů. Na každém rohu na něj navíc číhá neoznačená kamera, s velice slušným rozlišením, fungující i v naprosté tmě. Nebylo by od věci přijat zákon o výrazném upozornění na přítomnost kamer (nicméně, to by podobné cedule byly ve větších městech každých 5 metrů).

Dnešní člověk nemá de-facto žádné soukromí, je pod neustálou kontrolou, a zabránit zneužití této obrovské moci proti němu přestává být téměř možné. Představa, že bych dobrovolně dával další a další data třetí straně (navíc soukromé s.r.o.), když existují off-line programy, je zcela zcestná. sMoney.EU si své uživatele rozhodně najde, ale já mezi nimi určitě nebudu.

Webové aplikace mající náhradu / konkurenci v off-line software nemají budoucnost. Jsou pomalé, neohrabané, a ze svého principu fungování i nebezpečné. Většina lidí to chápe, a proto je nikdy nebude hromadně používat.

Vista Transformation Pack - chcete spyware?

Před pár týdny mi volal jeden kamarád, ředitel nejmenované společnosti, že má velký problém s počítačem. Neustále mu vyskakovaly chybové hlášky, řada programů nešla vůbec spustit či po chvíli padala. Jeden z jeho zaměstnanců, vydávajících se za "počítačového odborníka" (ve skutečnosti jen nadšený stahovač a instalátor jakékoliv ukradené kraviny co se válí na internetu), jej přesvědčil, že má pro něj úžasné zlepšení Windows, které si prostě musí instalovat.

Ano, jednalo se o Vista Transformation Pack.

Tento pack se vyznačuje tím, že veškeré originální soubory Windows XP pečlivě odladěné Microsoftem nahradí jejich opatchovanou kopií, narychlo udělanou jedním člověkem, aby to trošku vypadalo jako Vista. Neuvěřitelné. Jen mimořádný hlupák či nevzdělanec může propagovat něco takovéhoto (ani nepřekvapí propagace tohoto svinstva na Živě.cz).

Výsledkem je totální kolaps počítače.

Ještě horší je samozřejmě bezpečnost. Podobný zásah do desítek kritických systémových souborů může znamenat nejen nestabilitu, ale i spyware či malware. Mít na takovémto stroji internetové bankovnictví s přístupem na účet, kde jsou desítky miliónů korun je sebevražda.

S počítačem nešlo dělat nic jiného, než přeformátovat disk a nainstalovat čistá Windows XP a desítky programů znovu. Stejný osud čekal i počítač onoho "odborníka", kromě Vista Transformation Packu tam měl ovšem i desítky dalších, většinou warézáckých, programů. Řešení bylo snadné, smazání pevného disku, a výpověď pro onoho pitomce, který porušil platné firemní předpisy.

Nechápu tyto lidi. Pokud si někdo chce "zahnojit" domácí počítač, a být poté dobrovolnou "obětí" virů, spyware a malware, prosím, ale udělat něco podobného na pracovním PC hraničí s idiocií. A pro idioty není ve většině soukromých společností místo…